🔐 pki

Infraestructura de Clave Pública pki

Infraestructura de Clave Pública

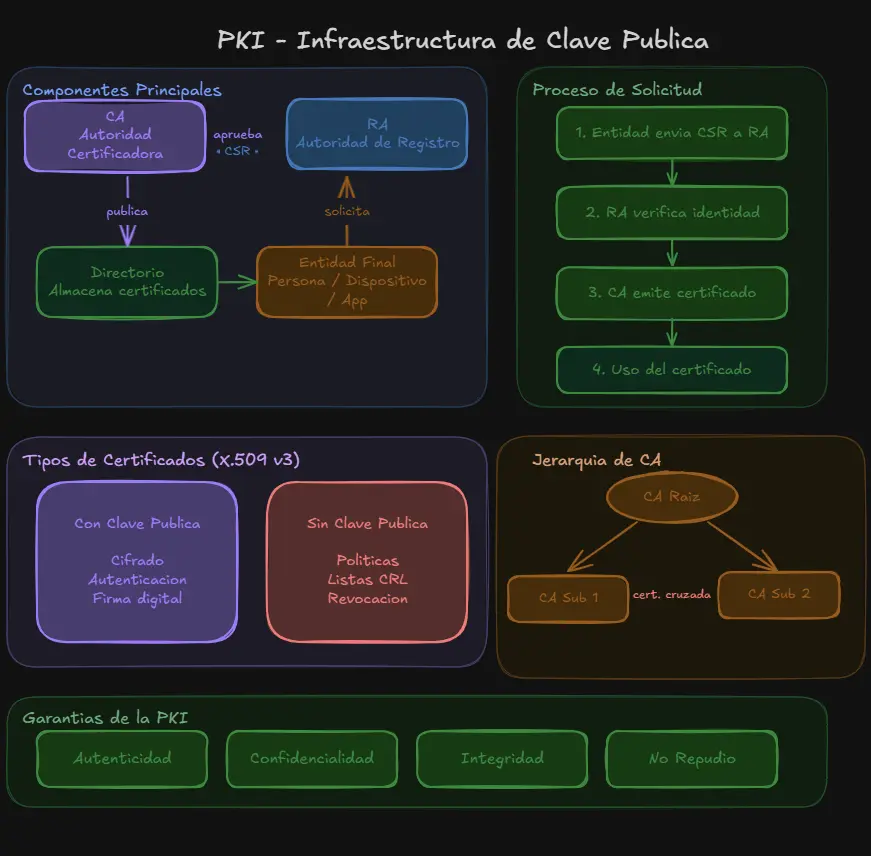

La PKI (Public Key Infrastructure) es un ecosistema compuesto por políticas, procedimientos, software y hardware necesarios para crear, distribuir, usar y revocar certificados digitales.

Componentes de la PKI

Está compuesta por 4 entidades principales:

| Entidad | Descripción |

|---|---|

| CA (Autoridad Certificadora) | Emite y firma certificados digitales. |

| RA (Autoridad de Registro) | Verifica la identidad del solicitante antes de emitir un certificado. |

| Servidor de Directorio | Almacena y distribuye los certificados. |

| Entidad Final | Persona, dispositivo o aplicación que usa el certificado. |

Tipos de Certificados

| Tipo de Certificado | Incluye Claves Públicas | Función Principal |

|---|---|---|

| Certificado con claves públicas | ✅ | Cifrado, autenticación y firma digital |

| Certificado sin claves públicas | ❌ | Define políticas, incluye listas de revocación (CRL) |

Estándar: X.509 versión 3

Los certificados digitales siguen el estándar X.509 v3, y sus campos comunes son:

- Número de serie

- Algoritmo de firma

- Periodo de validez

- Nombre del emisor

- Clave pública

- Uso de clave

También pueden utilizar plantillas para crear diferentes tipos de certificados.

Jerarquía de CA

- Una CA raíz puede tener CA subordinadas, formando una jerarquía.

- Las PKI pueden confiar entre sí mediante certificación cruzada, donde una CA de una PKI certifica a otra CA.

Proceso de Solicitud

- El usuario o entidad final hace una solicitud de certificado (CSR) a través de la RA.

- Si se aprueba, la CA emite el certificado.

- El certificado puede ser usado por:

- Personas (identificación digital)

- Dispositivos (como routers o servidores)

- Aplicaciones (como navegadores o software seguro)

¿Qué garantiza la PKI?

- Autenticidad

- Confidencialidad

- Integridad

- No repudio

Infraestructura de Clave Pública

Ecosistema de políticas, procedimientos y tecnología para crear, distribuir, usar y revocar certificados digitales

¿Qué garantiza la PKI?

Componentes de la PKI

Autoridad Certificadora

Entidad de confianza que emite y firma los certificados digitales. Es el núcleo de confianza de toda la PKI.

Autoridad de Registro

Verifica la identidad del solicitante antes de que la CA emita el certificado. Actúa como intermediario de confianza.

Servidor de Directorio

Almacena y distribuye los certificados emitidos, haciéndolos accesibles para su consulta y validación.

Entidad Final

Persona, dispositivo o aplicación que usa el certificado para establecer comunicaciones seguras y autenticadas.

Jerarquía de CA

Dos PKIs independientes pueden establecer confianza mutua cuando una CA de una PKI certifica a una CA de la otra, permitiendo interoperabilidad entre organizaciones.

Proceso de Solicitud de Certificado (CSR)

Generar CSR

La Entidad Final genera un par de claves asimétricas (pública y privada) y crea una Certificate Signing Request que incluye su clave pública e información de identidad.

Enviar a la RA

La CSR se envía a la Autoridad de Registro (RA), que actúa como puerta de entrada a la PKI y gestiona las solicitudes antes de que lleguen a la CA.

Verificación de Identidad

La RA verifica la identidad del solicitante mediante documentos oficiales, comprobaciones de dominio (DNS) u otros métodos según la política PKI establecida.

Aprobación

Si la identidad es válida, la RA aprueba la solicitud y la reenvía a la CA para emisión. Si la verificación falla, la solicitud es rechazada y se notifica al solicitante.

Emisión del Certificado

La CA firma digitalmente el certificado con su clave privada, vinculando la clave pública del solicitante con su identidad verificada, según el estándar X.509 v3.

Distribución

El certificado se entrega a la entidad final y se publica en el Servidor de Directorio, desde donde cualquier tercero puede descargarlo para validar la identidad del titular.

Estándar X.509 v3 — Campos del Certificado

Identificador único del certificado dentro de la CA emisora

Algoritmo criptográfico usado para firmar el certificado (ej. SHA-256 con RSA)

Fechas de inicio y expiración — fuera de este rango el certificado es inválido

Identidad de la CA que firmó y emitió el certificado

La clave pública del titular del certificado, disponible para cualquiera

Define para qué puede usarse: cifrado, firma digital, autenticación de servidor, etc.