🏛️ Hashing

Hasing y Firmas Digitales

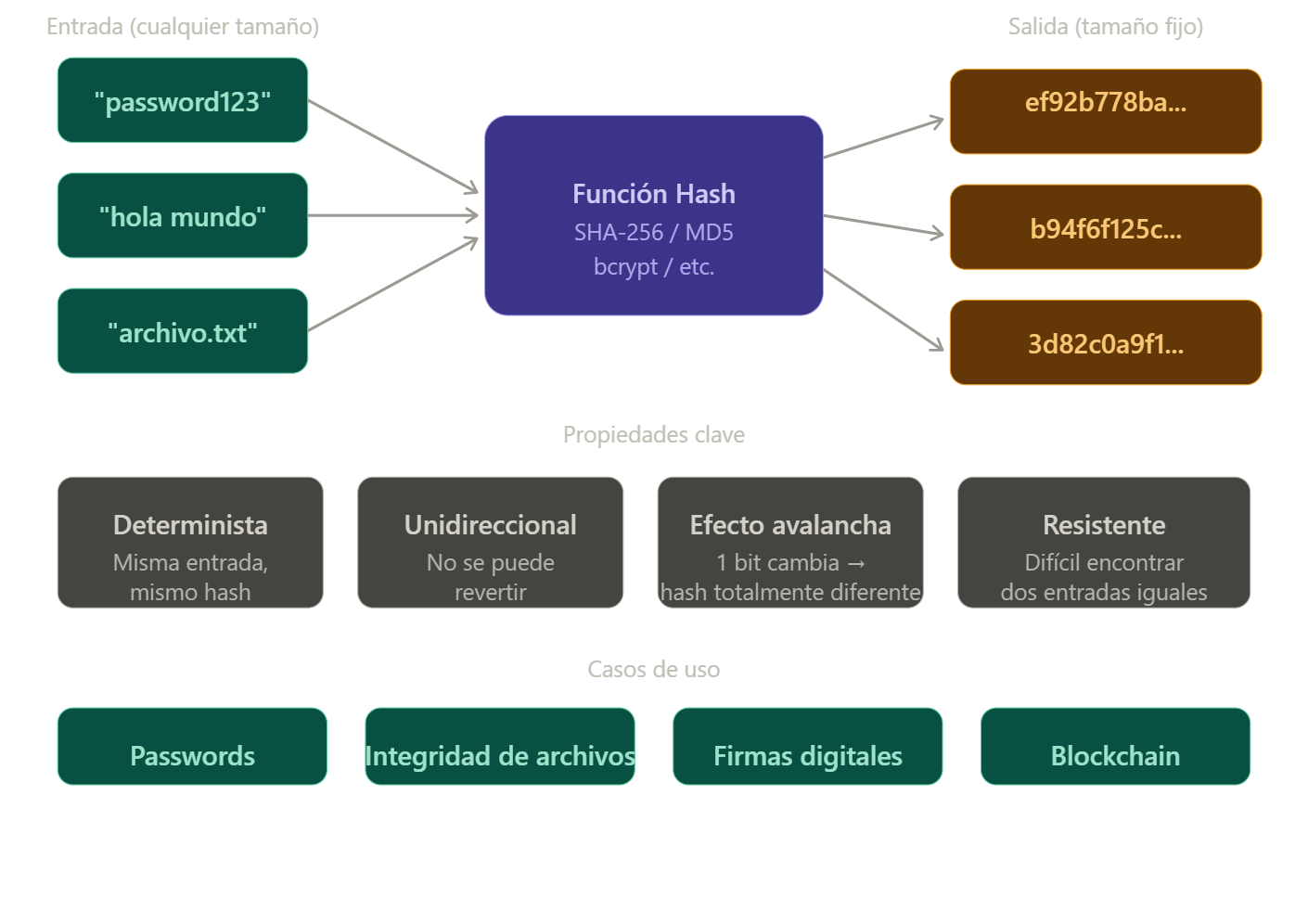

¿Qué es el hashing?

Es el proceso de transformar datos de tamaño arbitrario en un valor único y fijo llamado hash, digest o resumen.

Características de una función hash criptográfica:

Salida única para cada entrada:

Si se modifica una sola letra del texto original, el hash resultante cambia completamente (efecto avalancha).

No reversible:

No se puede obtener el valor original a partir del hash. Por eso no sirve para cifrar datos, sino para verificar integridad.

¿Qué es una firma digital?

Es una técnica que usa hashing + criptografía para garantizar:

- Integridad (los datos no fueron alterados)

- Autenticidad (quién firmó)

- No repudio (no se puede negar haber firmado)

Proceso de firma:

- Se aplica una función hash al documento.

- El hash se cifra con la clave privada del remitente.

- El resultado es la firma digital, que se adjunta al mensaje.

- El receptor:

- Usa la clave pública del remitente (normalmente en un certificado digital).

- Verifica el certificado (emitido por una Autoridad Certificadora - CA).

- Aplica hash al mensaje recibido y lo compara con el hash descifrado de la firma.

- Si coinciden: el mensaje es auténtico e íntegro.

Funciones de hash más comunes

| Algoritmo | Longitud de salida | Estado actual |

|---|---|---|

| MD5 | 128 bits | Obsoleto, colisiones conocidas |

| SHA-1 | 160 bits | Obsoleto, colisiones encontradas |

| SHA-2 | 224-512 bits | Seguro, ampliamente usado |

| SHA-3 | Variable | Nuevo estándar, alternativa a SHA-2 |

| RIPEMD | 160 bits | Alternativa más académica |

| LANMAN | (varía) | Muy débil, usado en viejas versiones de Windows |

| HAVAL | Variable | Hash personalizable, menos usado |

Ataques al hashing

- Fuerza bruta: cuando el atacante no tiene información y prueba todas las combinaciones posibles.

- Ataques con información parcial: por ejemplo, si sabe que la clave tiene 4 dígitos.

- Colisiones: cuando dos valores diferentes generan el mismo hash.

La paradoja del cumpleaños

Con solo 23 personas en una sala, hay un 50% de probabilidad de que dos compartan cumpleaños.

Esto se aplica al hashing:

No hace falta encontrar el valor original. Basta con encontrar cualquier otro valor que genere el mismo hash.

Por eso, cuanto más largo sea el hash, más difícil será provocar una colisión.

🏛️ Hashing

Funciones hash y Firmas Digitales

Función Hash

Transformación de datos de tamaño arbitrario en un valor fijo único

Firma Digital

Técnica hashing + criptografía para verificar autenticidad e integridad

Algoritmos SHA

Familia de funciones hash segura para integridad de datos

🧮 Comparador de Hashes

Ingresa un texto y observa cómo diferentes algoritmos generan resultados distintos: